Ali Yazdani-Leitender Produktsicherheitsingenieur

Tagessatz prüfen

Erfahrungen

Leitender Produktsicherheitsingenieur

Payrails GmbH

- Definierte und setzte eine umfassende Sicherheits-Roadmap um: integrierte Shift-Left-Security, CNAPP und DevSecOps-Prinzipien, um die sichere Produktentwicklung zu optimieren und die Risikoexposition zu reduzieren.

- Etablierte ein robustes Framework für Bedrohungsmodellierung: verankerte Sicherheit in den Designprozessen, ermöglichte so frühzeitige Identifizierung von Schwachstellen und verringerte potenzielle Risiken.

- Entwickelte ein skalierbares Schwachstellenmanagementprogramm: beschleunigte die Erkennung und Behebung neuer Schwachstellen und verkürzte dadurch den Reaktionszyklus erheblich.

- Verbesserte Cloud- und Containersicherheit: setzte fortschrittliche Tools wie Tetragon ein, um tiefere Einblicke zu erhalten und eine Defense-in-Depth-Strategie umzusetzen.

- Automatisierte Sicherheitskontrollen in CI/CD-Pipelines: integrierte Sicherheitsmaßnahmen in den Entwicklungszyklus, um eine kontinuierliche Bereitstellung mit starken Schutzmechanismen sicherzustellen.

- Förderte funktionsübergreifende Zusammenarbeit: kooperierte mit Entwicklern und Infrastrukturteams, um Bedrohungen zu priorisieren und Abhilfemaßnahmen abzustimmen und förderte so eine einheitliche Sicherheitskultur.

- Stellte regulatorische Compliance und Audit-Bereitschaft sicher: arbeitete eng mit dem InfoSec-Team zusammen, um interne Richtlinien einzuhalten und Audits für Standards wie PCI-DSS und SOC 2 erfolgreich zu unterstützen.

Leitender Sicherheitsingenieur

ScoutBee GmbH

- Integrierte sichere Entwicklungspraktiken: arbeitete mit den Entwicklungsteams zusammen, implementierte Best Practices für sicheres Codieren und etablierte robuste CI/CD-Leitplanken, um die Einhaltung der sich entwickelnden Sicherheitsziele zu gewährleisten.

- Verbesserte das Cloud-Sicherheitsniveau: arbeitete mit Infrastruktur- und SRE-Teams zusammen, um Schwachstellen und Fehlkonfigurationen zu identifizieren; führte Infrastructure-as-Code-Scans, cloud-native Anwendungsschutzplattformen (CNAPP) und Richtlinien als Code ein, was die Cloud-Sicherheit und die operative Transparenz deutlich steigerte.

- Führte fortgeschrittene Schulungen zur Bedrohungsabwehr durch: führte Workshops zu Bedrohungsmodellierung und sicherem Codieren durch, befähigte Teams, Risiken bereits in Design und Entwicklung proaktiv zu erkennen und zu mindern und stärkte so die Shift-Left-Security-Mentalität.

- Integrierte umfassende Sicherheitskontrollen: leitete die Einführung von Static Application Security Testing (SAST), Software Composition Analysis (SCA), IaC-Sicherheits-Scans, Richtlinien als Code (PaC) und Dynamic Application Security Testing (DAST) in CI/CD-Pipelines für vier zentrale Projekte, wodurch die Behebungskosten und Durchlaufzeiten reduziert wurden.

- Implementierte IAM/PAM und Zero Trust: entwarf und implementierte eine Lösung für Identity and Access Management (IAM) und Privileged Access Management (PAM), um das Prinzip der geringsten Rechte in der gesamten Infrastruktur durchzusetzen; integrierte eine Zero-Trust-Architektur durch Just-in-Time (JIT)-Zugriff, rollenbasierte Zugriffskontrolle (RBAC), Multi-Faktor-Authentifizierung (MFA) und kontinuierliches Zugriffsmonitoring, um den Infrastrukturzugang abzusichern.

- Reduzierte Design-Schwachstellen: erleichterte gezielte Bedrohungsmodellierungsübungen, die potenzielle Softwareschwachstellen vor der Entwicklung verringerten.

- Optimiertes Schwachstellenmanagement: leitete Penetrationstests und Schwachstellenmanagementprogramme in Zusammenarbeit mit Entwicklungs- und Betriebsteams, was zu kürzeren Behebungszeiten und verbesserter Produktsicherheit führte.

- Förderte eine DevSecOps-Kultur: setzte Shift-Left-Strategien im gesamten Softwareentwicklungslebenszyklus (SDLC) um, förderte frühzeitige Erkennung und Behebung von Bedrohungen und senkte damit Sicherheitsrisiken.

- Sicherte regulatorische Compliance: führte umfassende Sicherheitsbewertungen und Audits für Anwendungen und Infrastruktur durch und gewährleistete die strikte Einhaltung von Standards wie ISO 27001, TISAX, SOC 2 und DSGVO.

Security-Ingenieur (Staff-Level)

NewStrore GmbH

- Entwickelte und implementierte umfassende Sicherheitsstrategien für Anwendungen und APIs, einschließlich sicherer Codierungspraktiken sowie robuster Authentifizierungs- und Autorisierungsmechanismen.

- Konzipierte und implementierte maßgeschneiderte Sicherheitskontrollen für Cloud-Infrastrukturen und stärkte so die Sicherheitsarchitektur sowohl in AWS-Umgebungen als auch bei Kubernetes-Bereitstellungen.

- Leitete umfangreiche Penetrationstests und Schwachstellenmanagement-Initiativen, um proaktiv Sicherheitslücken in Anwendungen, APIs und der darunterliegenden Infrastruktur zu identifizieren und zu beheben.

- Führte gründliche Sicherheitsbewertungen und Audits durch, um die kontinuierliche Einhaltung von Branchenstandards und gesetzlichen Vorgaben wie ISO 27001, SOC 2 und DSGVO sicherzustellen.

DevSecOps-Engineering-Leiter

Henkel AG

- Integrierte fortschrittliche DevSecOps-Technologien in CI/CD-Pipelines, um die Sicherheit von Anwendungen und Infrastruktur zu stärken und sicherzustellen, dass neue Services stets den Best Practices im Bereich Sicherheit entsprechen.

- Leitete umfangreiche Bedrohungsmodellierungssitzungen, um Sicherheitslücken im Softwaredesign frühzeitig zu erkennen, und entwickelte effektive Gegenmaßnahmen zur Risikominderung.

- Setzte eine Shift-Left-Strategie um, indem ich eng mit DevOps-Teams zusammenarbeitete, um Sicherheitskontrollen im gesamten SDLC zu verankern und so eine Kultur kontinuierlicher Verbesserung und erhöhten Sicherheitsbewusstseins zu fördern.

Senior Sicherheitsingenieur

Raisin GmbH

- Führte regelmäßige Schwachstellenanalysen und Penetrationstests durch, um Sicherheitsschwächen in Anwendungen, APIs und Infrastruktur aufzudecken und zu beheben.

- Entwarf und bewertete Cloud- und Hybridinfrastruktur-Lösungen auf Azure IaaS und PaaS, um einen robusten Datenschutz und die Kontinuität der Dienste sicherzustellen.

- Wandte Bedrohungsmodellierungstechniken an, um Softwaredesigns und Infrastrukturen zu bewerten, potenzielle Sicherheitsprobleme zu identifizieren und effektive Gegenmaßnahmen zu implementieren.

- Führte umfassende Sicherheitstests und Code-Reviews im SDLC durch und integrierte SAST-, SCA- und DAST-Tools in CI/CD-Pipelines, um eine Shift-Left-Sicherheitsstrategie zu unterstützen.

- Arbeitete eng mit Entwicklungs-, Betriebs- und Sicherheitsteams zusammen, um Sicherheitspraktiken in DevOps-Workflows zu verankern und eine Kultur kontinuierlicher Verbesserung sowie erhöhten Sicherheitsbewusstseins zu fördern.

Beiträge zur Open-Source-Sicherheit

OWASP Foundation

- Projektleiter: OWASP DevSecOps Guideline – leitete die Entwicklung und Pflege eines umfassenden Leitfadens zur Integration von Sicherheit in DevOps-Praktiken an und prägte so die globale Sicherheitsgemeinschaft.

- Mitwirkender: OWASP Mobile Security Testing Guide (MSTG) – trug zur Erstellung und Verfeinerung eines weithin anerkannten Frameworks für Sicherheitstests mobiler Anwendungen bei.

Technischer Teamleiter Red Team

MTN Irancell

- Führte Schwachstellenbewertungen und Penetrationstests durch, um Sicherheitslücken in Netzwerken, Anwendungen und Systemen aufzudecken und zu beheben.

- Überprüfte Service-Architekturen und erstellte umfassende Bedrohungsmodelle für kritische Dienste, um wirksame Gegenmaßnahmen zum Schutz von Daten und Diensten zu entwickeln.

- Entwickelte und setzte umfassende Checklisten zur IT-Infrastruktursicherheit für neue und bestehende Systeme um, um die Einhaltung gesetzlicher und branchenspezifischer Standards sicherzustellen.

- Entwickelte Sicherheitstools und Automatisierungsskripte, die Sicherheitsprozesse optimierten und die Betriebseffizienz steigerten.

- Trug zur Ausarbeitung und Implementierung von Sicherheitsrichtlinien, -verfahren und -standards nach Best Practices der Branche bei und stärkte so die gesamte Sicherheitslage des Unternehmens.

Penetrationstester

Freiberufler

- Führte gründliche Penetrationstests von Webanwendungen mit Tools wie Burp Suite, OWASP ZAP und Nmap durch, um Schwachstellen wie XSS, SQL-Injektionen und unsichere Authentifizierung zu identifizieren.

- Führte umfangreiche Tests von mobilen Anwendungen für iOS- und Android-Plattformen mit MobSF, APK Analyzer und Frida durch und entdeckte Probleme wie unsichere Datenspeicherung, fehlerhafte Authentifizierung und schwache Verschlüsselung.

- Erstellte umfassende Schwachstellenberichte mit detaillierten Risikoanalysen und klaren Empfehlungen zur Behebung und kommunizierte die Ergebnisse effektiv an technische Teams und das Management.

Branchenerfahrung

Sieh, in welchen Branchen dieser Freelancer den Großteil seiner beruflichen Laufbahn verbracht hat.

Erfahren in Informationstechnologie (IT), Telekommunikation, Bank- und Finanzwesen und Chemie.

Erfahrung nach Fachbereich

Zeigt, in welchen Abteilungen und Funktionen dieser Freelancer am meisten mitgewirkt hat.

Erfahren in Informationstechnologie (IT), Projektmanagement, Forschung und Entwicklung (F&E), Betrieb, Qualitätssicherung und Revision.

Zusammenfassung

Erfahrener Security Engineer mit über 10 Jahren Erfahrung in Telco, FinTech, Einzelhandel und SaaS. Ich integriere solide Sicherheitspraktiken in die Softwareentwicklung durch DevSecOps, Bedrohungsmodellierung, Penetrationstests und Schwachstellenmanagement und überbrücke so die Lücke zwischen technischen und fachlichen Teams. Als Leiter des OWASP DevSecOps Guideline-Projekts und regelmäßiger Redner in der Branche fördere ich sichere, kosteneffiziente Innovationen und setze mich für eine Kultur proaktiver Anwendungssicherheit ein.

Sprachen

Ausbildung

jdeihe.ac.ir

Bachelor · Software-Engineering · Iran, Islamische Republik

jdeihe.ac.ir

Associate · Software-Engineering · Iran, Islamische Republik

Statistiken

Erfahrung

Fachkenntnisse

Qualifikationen

Profil

Häufig gestellte Fragen

Du hast Fragen? Hier findest du mehr.

Durchschnittlicher Tagessatz für ähnliche Positionen

Die Tagessätze basieren auf aktuellen Projekten und enthalten keine FRATCH-Marge.

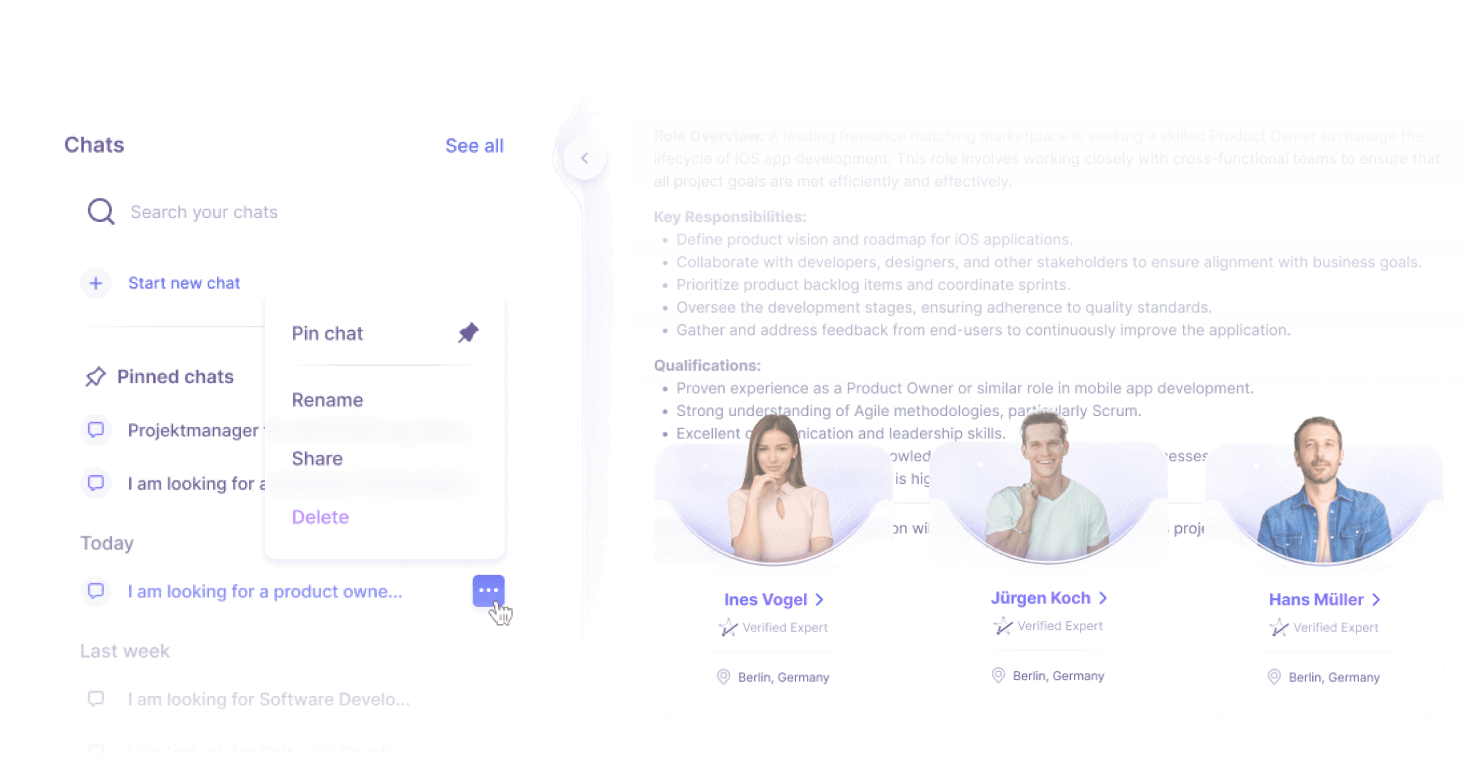

Ähnliche Freelancer

Entdecke andere Experten mit ähnlichen Qualifikationen und Erfahrungen

Experten, die kürzlich an ähnlichen Projekten gearbeitet haben

Freelancer mit praktischer Erfahrung in vergleichbaren Projekten als Leitender Produktsicherheitsingenieur

Freelancer in der Nähe

Fachkräfte, die in oder in der Nähe von Berlin, Deutschland arbeiten