Mohit Dabas-Senior Security-Technologe

Tagessatz prüfen

Erfahrungen

Senior Security-Technologe

Uber Technologies

- GenAI, PowerShell, Git, Splunk, Docker, IDA Pro, Ghidra, Fuzzing, Azure und OSQuery für Sicherheitstools und Automatisierung eingesetzt

- Eigene Erkennungsregeln für LLM-spezifische Bedrohungen erstellt, inklusive Prompt-Injektionsschutz

- KI-Bedrohungsmodellierung durchgeführt, indem große Sprachmodelle integriert wurden, um Anomalien zu erkennen

- Vorfalluntersuchungen mit MITRE ATLAS und Data-Science-Methoden automatisiert

- Produktionsreife Lösungen mit LangChain und OpenAI-APIs entwickelt

- Big-Data-Analysen durchgeführt, um Systemschwächen und -lücken zu identifizieren

- Malware-Erkennungsregeln durch statische und dynamische Analyse erstellt

- SOC-Teams bei Vorfalluntersuchungen und -reaktionen angeleitet

- Bedrohungserkennungs-Pipelines mit Microsoft KQL, Elastic Search und AWS umgesetzt

- Threat Hunting in GCP-Umgebungen durchgeführt

Sicherheitsingenieur II (DSR Hunt Team)

Microsoft

- Bedrohungen in Microsoft-Umgebungen mit OSINT und Protokollanalyse entdeckt, untersucht und gejagt

- F.R.I.D.A.Y Jupyter Notebook-Projekt entwickelt, um tägliche SOC-Intelligence-Aufgaben zu automatisieren

- Reverse Engineering durchgeführt, um Datenströme zu korrelieren und fortgeschrittene Bedrohungen zu identifizieren

- Quellcode-Analyse durchgeführt, um die Erkennungseffektivität und -abdeckung zu verbessern

- YARA- und SIGMA-Regeln zur Erkennung von Schwachstellen und Anmeldeinformationsdiebstahl erstellt

- Malware-Analyse per Reverse Engineering und Red-Team-Simulationen durchgeführt

- REST-API-Framework und Erkennungsregeln für macOS-Bedrohungen entwickelt

- Automatisierung der Bedrohungserkennung in Sentinel- und MDE-Plattformen verbessert

- Erkennungs-Pipelines für Web- und mobile Anwendungssicherheit implementiert

- SOC-Teams bei Vorfalluntersuchungen und -reaktionen angeleitet

Security Engineer II für Threat Detection Engineering

Expedia Inc

- Tägliche SOC-Vorfallreaktion, Ursachenanalyse, Eindämmung, Planung und Behebung durchgeführt

- Anwendungen, Datenprotokolle und Visualisierungsmodule für SOC-Untersuchungen erstellt

- Tools und Skripte entwickelt, um Malware-Protokollanalyse und Bedrohungserkennung zu automatisieren

- Webanwendung “Malwinx” für Malware-Analyse mit Win32-API-Indexierung erstellt

- Tool “Gladiator” für strukturierte E-Mail-Untersuchungen und Datenauszug entwickelt

- Robuste Automatisierungsskripte geschrieben, um Sicherheitsabläufe zu optimieren

- Erkennungsregeln für Microsoft Windows Defender EDR erstellt

- Malware-Analyse auf Windows-, Linux- und macOS-Plattformen durchgeführt

- Signaturen und Regeln entwickelt, um Anomalien in Webanwendungen zu erkennen

- YARA- und SIGMA-Regeln für proaktives Threat Hunting verfasst

Sicherheitsingenieur

Expedia Inc

- Quellcode-Analyse mit Fortify und manuellem Debugging durchgeführt

- Schwachstellenbewertungen und Penetrationstests auf mobilen und Web-Plattformen durchgeführt

IT-Sicherheitsberater

Growell HR Solution

- Exploits und Softwarefehler in Linux- und Windows-Anwendungen untersucht

- Debugger- und Fuzzing-Automatisierungsprogramme entwickelt

- Schwachstellenbewertungen und Penetrationstests von Linux- und Windows-Netzwerken durchgeführt

- Malware analysiert und effektive Erkennungsregeln erstellt

- AV/EDR-Umgehungstechniken in verschiedenen APT-Kampagnen erkannt und analysiert

Senior-Analyst

Price Waterhouse Cooper (PWC)

- Durchführung von Schwachstellenanalysen und Empfehlungen für Abhilfemaßnahmen

- Entwicklung von Social-Media-Intelligence-Modulen zur Erstellung von Einzelprofilen

- Durchführung von Penetrationstests zur Absicherung von Active-Directory-Infrastrukturen bei Kunden

Malware-Analyst

Online Guard

- Analyse und Reverse-Engineering von Android- und Windows-Malware-Proben

- Erstellung von YARA-Regeln und Überwachung der Kommunikation mit Command-and-Control-Servern

- Entwicklung von Erkennungs- und Remediationsskripten für Malware-Bedrohungen

- Erstellung von Automatisierungsskripten mit WinDbg und IDA Pro zur Optimierung der Malware-Analyse-Workflows

Softwareentwickler

Algolabs

- Entwicklung von REST-API-Diensten für iOS- und Android-Mobileanwendungen

- Durchführung von Schwachstellenanalysen und Penetrationstests an mobilen und Webanwendungen

- Konzeption und Bereitstellung der Infrastruktur für mobile und Webanwendungen auf AWS und GCP

Branchenerfahrung

Sieh, in welchen Branchen dieser Freelancer den Großteil seiner beruflichen Laufbahn verbracht hat.

Erfahren in Informationstechnologie (IT), Tourismus und Gastgewerbe und Professionelle Dienstleistungen.

Erfahrung nach Fachbereich

Zeigt, in welchen Abteilungen und Funktionen dieser Freelancer am meisten mitgewirkt hat.

Erfahren in Informationstechnologie (IT), Forschung und Entwicklung (F&E), Produktentwicklung und Business Intelligence.

Zusammenfassung

Hat 11 Jahre Erfahrung in verschiedenen Bereichen der Cybersicherheit mit der Philosophie, dass alles skriptbar, automatisierbar und debugbar ist.

Implementierte Sicherheitsmaßnahmen und Code auf effiziente und professionelle Weise für verschiedene Organisationen.

Fähigkeiten

- Python

- C++

- Javascript

- Sql

- Nosql

- GroßE Sprachmodelle

- Maschinelles Lernen

- Generative Ki

- Powershell

- Git

- Splunk

- Docker

- Ida Pro

- Ghidra

- Fuzzing

- Azure

- Osquery

- Llm-Sicherheit

- Prompt-Injektionsschutz

- Ki-Bedrohungsmodellierung

- Mitre Atlas

- Langchain

- Openai Apis

- Big-Data-Analyse

- Malware-Analyse

- Exploit-Analyse

- Microsoft Kql

- Cyber Kill Chain

- Elastic Search

- Bedrohungssuche

- Siems

- Soars

- Edrs

- Osint

- Protokollanalyse

- Bedrohungsinformationen

- Jupyter Notebooks

- Reverse Engineering

- Quellcode-Analyse

- Schwachstellenanalyse

- Yara- Und Sigma-Regeln

- Rest-Api-Entwicklung

- Softwareentwicklung

- Sicherheit Von Webanwendungen

- Sicherheit Von Mobilen Anwendungen

- Entwicklung Von Bedrohungserkennung

Sprachen

Ausbildung

Guru Gobind Singh Indraprastha University

Bachelor of Technology in Elektronik und Kommunikation · Elektronik und Kommunikation · New Delhi, Indien

Zertifikate & Bescheinigungen

Microsoft Certified: Azure Developer Associate

Microsoft

Certified Red Team Professional (CRTP)

Microsoft Certified: Azure AI Engineer Associate (AI-102)

Microsoft

Microsoft Certified: Azure AI Fundamentals

Microsoft

Microsoft Certified: Azure Fundamentals

Microsoft

Microsoft Certified: Identity and Access Administrator Associate (SC-300)

Microsoft

OSCE (Offensive Security Certified Expert)

Offensive Security

OSCP (Offensive Security Certified Professional)

Offensive Security

Statistiken

Erfahrung

Globale Erfahrung

Fachkenntnisse

Qualifikationen

Profil

Häufig gestellte Fragen

Du hast Fragen? Hier findest du mehr.

Durchschnittlicher Tagessatz für ähnliche Positionen

Die Tagessätze basieren auf aktuellen Projekten und enthalten keine FRATCH-Marge.

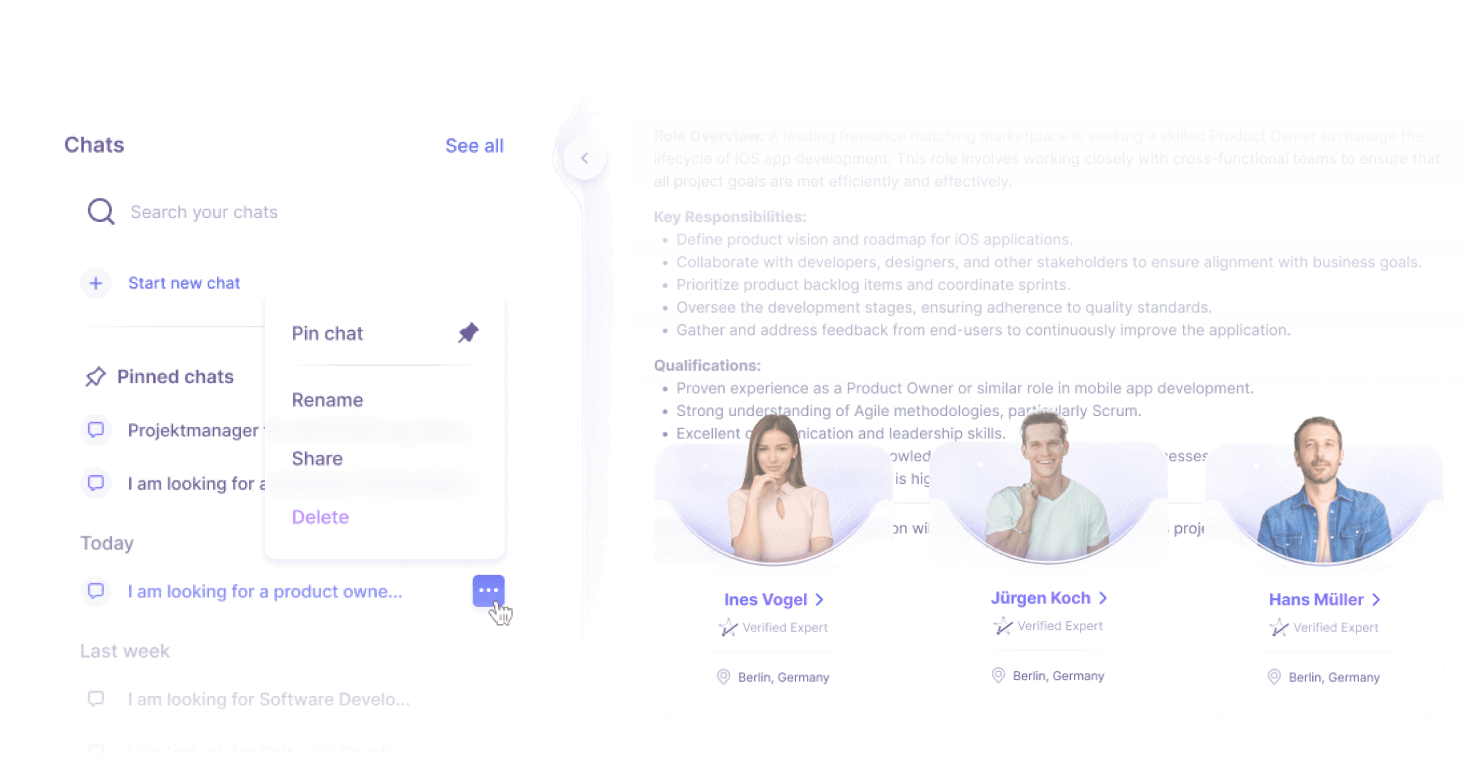

Ähnliche Freelancer

Entdecke andere Experten mit ähnlichen Qualifikationen und Erfahrungen

Experten, die kürzlich an ähnlichen Projekten gearbeitet haben

Freelancer mit praktischer Erfahrung in vergleichbaren Projekten als Senior Security-Technologe

Freelancer in der Nähe

Fachkräfte, die in oder in der Nähe von Hyderabad, Indien arbeiten